Wir Menschen tendieren dazu, Risiken völlig falsch einzuschätzen. Dazu gibt es nicht nur einige Bestseller in den Behavioural Sciences, sondern auch menschliche Geschichte ist voller Beispiele.

Wer würde bitte ein Schiff als unsinkbar bezeichnen?

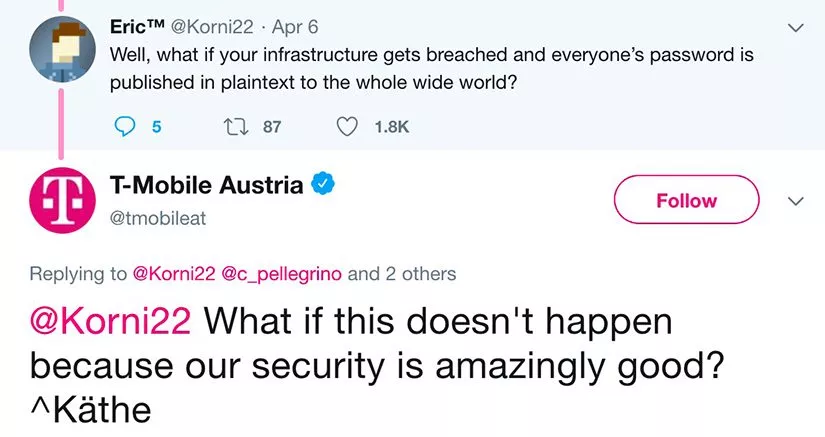

Wer würde bitte einen Hack des eigenen Unternehmens als “unmöglich” bezeichnen, weil ja die eigene Security “amazingly good” ist?

Oh. Okay.

Ich möchte hier T-Mobile nicht einzeln herausnehmen – solche Vorfälle passieren sicher in vielen Unternehmen, und dieser Vorfall war sicher eine Chance für die Beteiligten, viel zu lernen.

In der Tat möchte ich überhaupt keine einzelne Person herauspicken – die IT-Sicherheit ist ein sehr neues Thema, mit dem sich früher eher größere Konzerne herumschlagen durften. Und sie ist ein Thema, das inzwischen auch in den KMUs angekommen ist. Nicht mehr nur beim Chef, sondern in allen Abteilungen.

Deshalb:

Hier meine Gedanken, wie wir alle in Unternehmen ein wenig mehr für die Sicherheit tun können.

Das hier soll keine Auflistung sein, welche Passwortregeln man im Unternehmen umsetzen soll.

Dieser Guide soll beim Mindset ansetzen, mit dem jeder seinen Teil beitragen kann.

Und wir starten direkt mit einem Thema, von dem Sie vielleicht gar nicht geahnt haben, dass es in so einem Guide vorkommt:

Unternehmenskultur

Aus dem Silicon Valley zu uns übergeschwappt, brachte die Start-Up Kultur einen Begriff mit sich, der auch in der Cybersecurity ein immer wichtigerer wird:

Fehlerkultur.

In der Startup-Welt zwar auf Unternehmen und Projekte bezogen, ist es im Kern jedoch folgender Gedanke:

Menschen dürfen Fehler machen. Menschen dürfen falsch liegen.

Oder wie es der IBM-Chef ausgedrückt hat, als ein Mitarbeiter einen sehr teuren Fehler beging:

“Warum sollte ich ihn rausschmeißen? Ich habe gerade 1.000.000 Dollar in seine Ausbildung investiert.” – Tom Watson

Klar, das ist erstmal ein wenig übertrieben. Aber Verständnis beginnt auch im Kleinen. Und in der IT-Abteilung. Lieber einmal öfter nachgefragt, ob die Überweisung wirklich getätigt werden soll, oder ob das nicht eine Phishing-Attacke sein könnte, als 50 Millionen Euro verlieren.

Wenn hier ein Klima herrscht, das Fehler bestraft, was wird passieren? Mitarbeiter werden versuchen, eigene Fehler zu verheimlichen. Dabei ist genau eine schnelle Reaktionszeit in diesem Bereich gefragt.

Work-Life-Balance

In den letzten Jahren ist die Work-Life-Balance ein immer wichtigerer Bestandteil der Diskussion im Arbeitsumfeld geworden. Yoga ist hier jedoch nicht gemeint.

Die (kaputte) Work-Life-Balance ist in der IT-Sicherheit eher das Problem: Der Fakt, dass die Grenzen zwischen Arbeit und Freizeit immer mehr verschwimmen, bereitet IT-Abteilungen weltweit Kopfzerbrechen.

Persönliche Geräte werden für die Firmenmails verwendet, der Firmenlaptop ist im Urlaub dabei oder es wird direkt ein Foto gepostet, in dem das Passwort des eigenen Rechners sichtbar ist.

Vor Allem Millenials sind es gewöhnt, viele Aspekte ihres Lebens zu teilen. Und das passiert auch am Arbeitsplatz, da brauchen wir uns nichts vormachen. Aber auch im persönlichen Umfeld wird oftmals Oversharing betrieben.

Man muss sich nur kurz in die Lage eines destruktiven Angreifers versetzen, und man kommt auf mehr oder weniger filmreife Ideen, wie diese persönlichen Infos verwendet werden können:

- Dem Mitarbeiter, der in den sozialen Medien Frust über seinen Job ausgelassen hat, mit einem als Stellenangebot getarnten Virus angreifen.

- Einen USB-Stick am Platz des viel zu gutmütigen Trainees liegen lassen.

- Oder noch trivialer: eine gefälschte Bewerbung an die HR.

- In der HR fällt es nicht auf, wenn eine E-Mail von einer unternehmensexternen Person kommt.

- Die HR hat mit einer Vielzahl an Dateiformaten zu tun. Bewerbungen kommen in allen möglichen und unmöglichen Varianten.

Das nennt sich Social Engineering und ist neben dem physischen Zugriff (Laptop stehlen oder direkt ins Unternehmen einbrechen) und dem technischen Hacking eine der Trendbranchen der Cybercrime.

Auch öffentliche WLANs (wie z.B. auf Flughäfen) sind beliebte Ziele. Zum Einen aus technischer Natur (falsches “Free WiFi” ausgewählt und gehackt worden), als auch aus Privatsphären Sicht.

Im Cafehaus, Flughafen oder Zug ist es ein Leichtes, Personen beim Arbeiten über die Schultern zu schauen. Minutenlang, unbemerkt.

Womit wir beim nächsten Thema wären:

Gesunde Paranoia

Während ich diesen Artikel schrieb, wurden in meinem Waggon zwei Firmenlaptops gestohlen. Die Geschichte ist gut ausgegangen, der Dieb wurde gefasst.

Die beiden Opfer hatten ihre Laptops in der Gepäckablage über den Sitzen verstaut.

Vor Allem, wenn dann im Zug vielleicht noch ein wenig gedöst wird, ist es wohl sicherer, die Laptoptasche zwischen die Füße zu stellen – und vielleicht sogar den Gurt in die Hand zu nehmen.

Das ist jetzt natürlich eine Einzelmaßnahme von vielen – in den Grundzügen gilt jedoch:

Ein wenig gesunde Skepsis ist angebracht.

Wir sind soziale Wesen, die Konflikt scheuen. Aber wenn jemand ohne die Zugangskarte im Gebäude herumläuft, einfach mal nachfragen ob man helfen kann und die Identität verifizieren.

Wie es in Österreich so schön heißt: Fragen kostet nichts.

Genau so aber auch am Rechner selbst: Erstmal schauen, wo Links hinführen. Ist es eine verdächtige URL? Immer mehr Browser warnen aktiv vor unsicheren Seiten. Diese Warnungen unbedingt beherzigen.

Angreifersicht einnehmen

Haben Sie sich schon einmal selbst gegoogled? Die Chancen stehen hoch, dass Sie relativ interessante Informationen über sich selbst finden.

Die Betrachtung seiner eigenen Person oder eines Unternehmens aus einer vollkommen anderen Sicht ist oft mit vielen AHA-Momenten verbunden. Ein bekannter Security-Forscher geht sogar so weit, in seinen Workshops als erstes das Kapitel “Hacke dich selbst” durchzugehen.

So wird nicht nur Betriebsblindheit bis zu einem gewissen Grad aufgehoben – es kann auch fast spielerisch vermittelt werden, wie viel sicherheitsrelevante Information aufzufinden ist.

Und:

wie wenig dieser Information es eigentlich benötigt, um einen erfolgreichen Angriff auf ein Unternehmen durchzuführen.

Mitarbeiter, die die Taktiken der “Bösen” kennen, sind Mitarbeiter, die im richtigen Moment skeptisch werden, und einen Angriff vielleicht sogar verhindern.

Mitarbeiter als Sicherheitsrisiko | Ein Sicherheits-Guide der etwas anderen Art.

Gast-Autor

Gast-Autor

Martin Haunschmid: Vom Technologie-Job in die Kommunikation. Und wieder zurück. Martin Haunschmid schafft es, auch komplexe technische Sachverhalte einfach und verständlich nahe zu bringen. Dies macht er nicht nur auf seinem Blog (martinhaunschmid.com), sondern auch für seine Kunden im Web-Development – und bald auch in der IT-Security.

www.martinhaunschmid.com

HR Inside Summit 2018 (Hofburg Wien)

Mehr über dieses Thema erfahren Sie von Martin Haunschmid beim HR Inside Summit 2018:

- Datum: 10+11okt2018

- Ort: Wien

- Kosten: € 290

- Veranstalter: ÜBERALL scene development

- www.hrsummit.at